アラフィフ未経験転職者4年生の…「いとあたらし」です。

当初は慣れない操作等に苦労しましたが、周りの方には面倒見のいい方が多く、いろいろな経験を積むことができ、かなり慣れる事ができました。

業務中の空き時間には自己学習も可能な環境ですので、パソコンの操作や、処理の待ち時間が苦にならない人には、非常にいい職場だと思います。

はじめに

敢えてティーブレイク記事は除外しますが…前回では、Network編#2~ハンズオンの章④でした。

今回次に進みますので、Network編#2~ハンズオンの章⑤+まとめと後片付けをやってゆきます。

ただし、以下のリンク先に過去私の作成したブログのリンクを記載しておきます。

まだ見ていない方はこちら(特にハンズオン)↓から見てゆく事をお勧めします。

尚、本ブログは以下のサイトのAWS初心者向けハンズオン資料の該当項目を、本当に初心者(;^ω^)が実践した経過の記録となっています。

なんといっても、講義の視聴だけなら現在は無料で利用できる素晴らしい動画になっています。

※ハンズオンでAWSを実際に使用する費用は、必要です。

AWS Hands-on for Beginners とは

・実際に手を動かしながらAWSの各サービスを学んでいただきます。

・初めてそのサービスを利用される方がメインターゲットです。

・お好きな時間、お好きな場所でご視聴いただけるオンデマンド形式。

・学習テーマごとに合計1~2時間の内容&細かい動画に分けて公開されておりますので、スキマ時間の学習や、興味のある部分だけの視聴も可能。

では、いよいよこれよりNetwork編#2~ハンズオンの章⑤+まとめと後片付けを進めて参ります。

学習を開始します

[AWS Hands-on for Beginners – Network編#2]

~Amazon VPC間およびAmazon VPCとオンプレミスのプライベートネットワーク接続~

・VPCピアリング接続を使って、Amazon VPC間を接続します

・AWS Site-to-Site VPNを使って、Amazon VPCとオンプレミスを接続します

08 ルートテーブルの設定変更と仮想ルータの設定

→ルート伝播の設定やルートテーブルの設定変更を行います。

・今回の作業の概略は以下の通りです。

メインVPCとオンプレミス想定VPC間で通信できるようにルートテーブルを更新してゆきます。

まず初めに、メインVPCのルートテーブルにルートを追加したいので、ルートの伝播設定をしてゆきます。

VPCコンソール画面の左ペインの「ルートテーブル」を選択します。

開いた画面の中から、今回の作業対象となるルートテーブルを以下のように選択し、「ルート伝播」のタブをクリックし、[ルート伝播の編集]ボタンをクリックします。

以下の画面の伝播の有効化のチェックボックスにチェックを入れて[保存]ボタンをクリックします。

すると以下のように更新された旨の表示がされます。

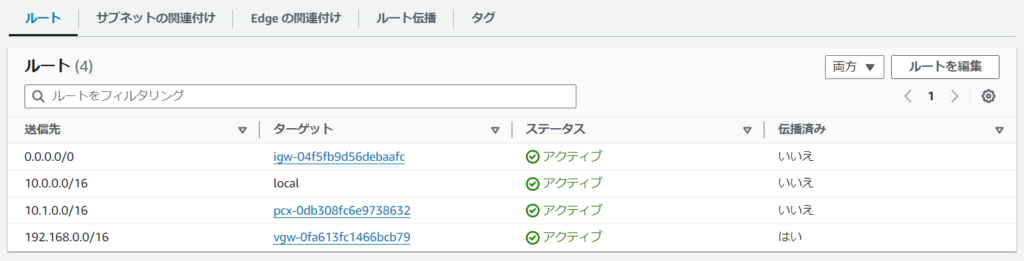

以下のように、新しくルート伝播済みにて表示されます。

オンプレミス想定VPCのルートテーブルにもルートを追加します。

送信先:メインVPCのCIDR

ターゲット:カスタマーゲートウェイとなるEC2インスタンス…としたルートを追加します。

EC2インスタンスをルーターとして動作させるために送信先、宛先チェックを無効化してゆきます。

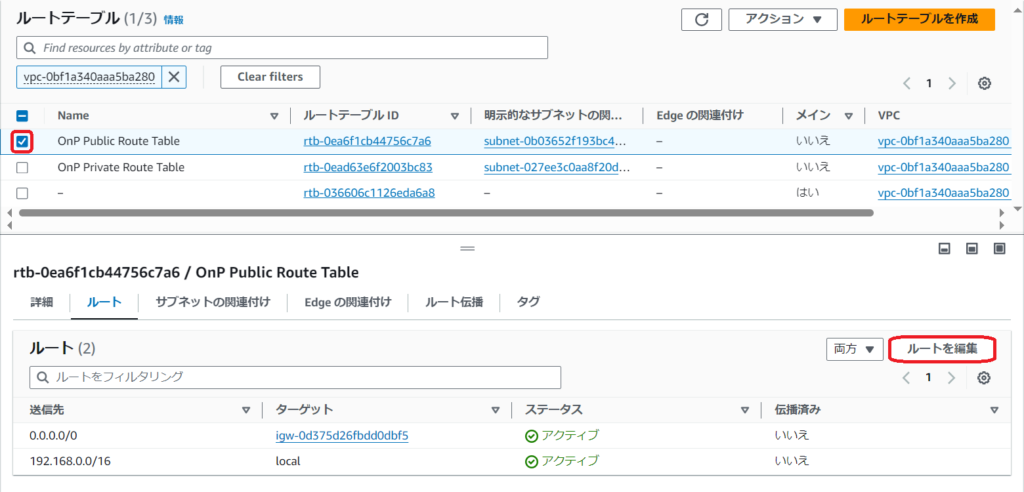

では、以下の画面の通りOnP Public Route Tableを選択し、「ルート」タブの[ルートを編集]ボタンをクリックします。

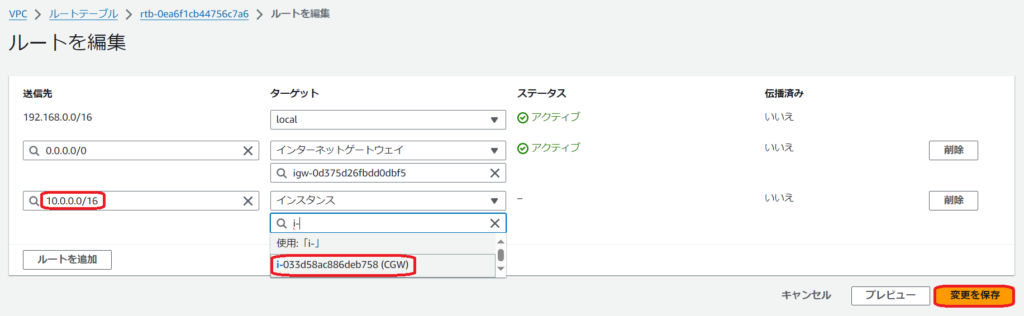

以下の画面にてルートの追加をしてゆきます。

ターゲットは、プルダウンから「インスタンス」を選択すると、以下のカスタマーゲートウェイの選択肢が表示されますので、それを選択して、[変更を保存]ボタンをクリックします。

すると、以下の通り正常にルートの更新がされた旨表示されます。

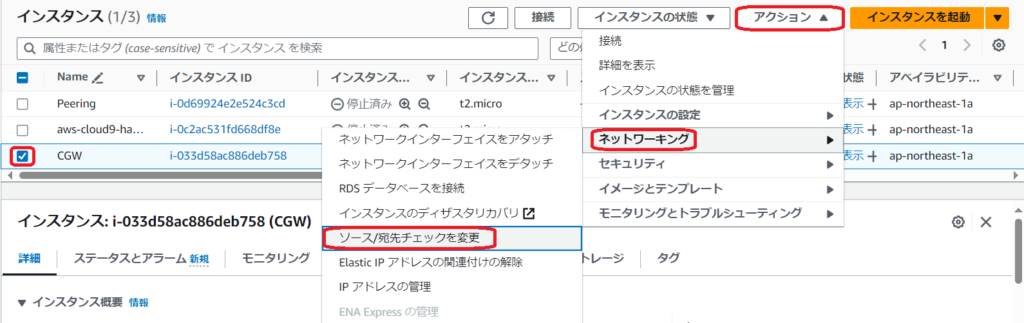

次に、EC2インスタンスの送信元宛先チェックを無効化してゆきます。

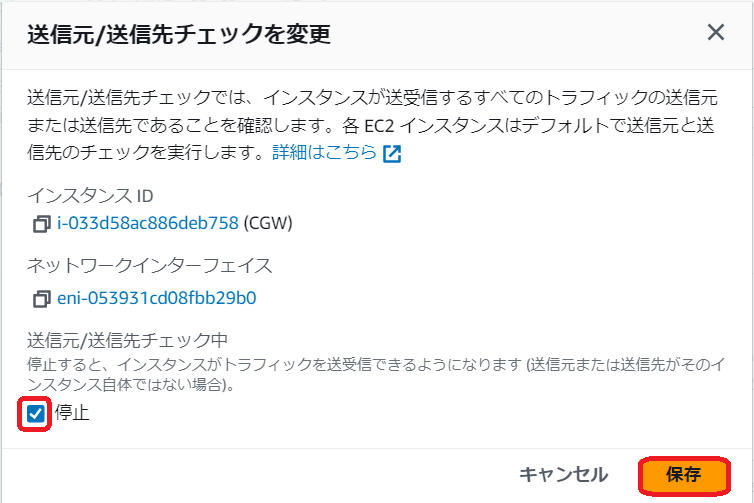

EC2のコンソール画面の左ペインで、「インスタンス」を選択しCGWのインスタンスを選択し、[アクション]のプルダウンメニューから、「ネットワーキング」の「ソース/宛先チェックを変更」を選択します。

以下の画面が表示されますので、停止のチェックボックスにチェックを入れて、[保存]ボタンをクリックします。

以下の通り無効化された旨表示されます。

以上で、設定変更は一通り完了となります。

09 AWS Site-to-Site VPNの疎通確認

→オンプレミス想定EC2インスタンスとCloud9がAWS Site-to-Site VPNを使用して通信できることを確認します。

確認方法はVPCピアリング接続のハンズオンと同じように、今回もオンプレミス想定VPCにEC2インスタンスを立てて、メインVPCのCloud9からオンプレミス想定VPCのEC2に疎通確認をすることによって、Site-to-Site VPNの設定ができている事を確認してゆきます。

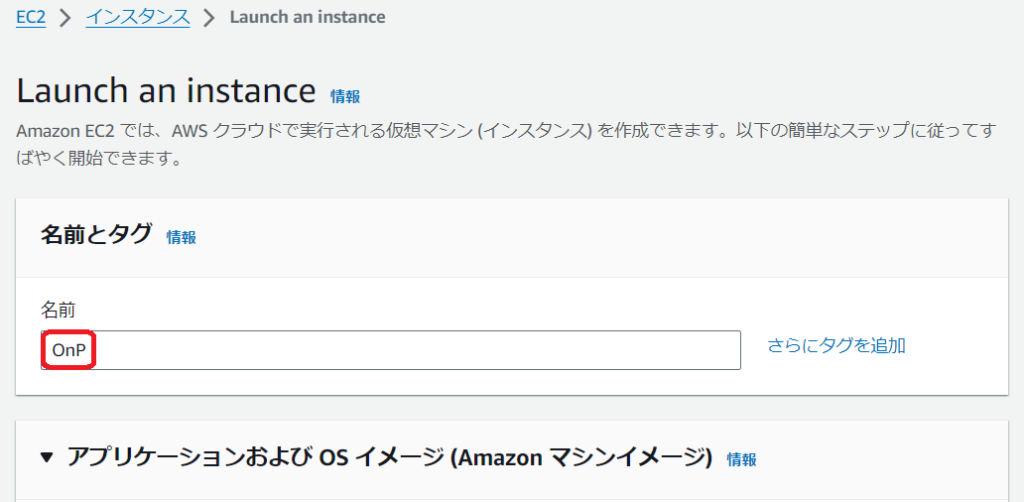

では、EC2インスタンスを作成します。

EC2のコンソール画面から、[インスタンスを起動]ボタンをクリックします。

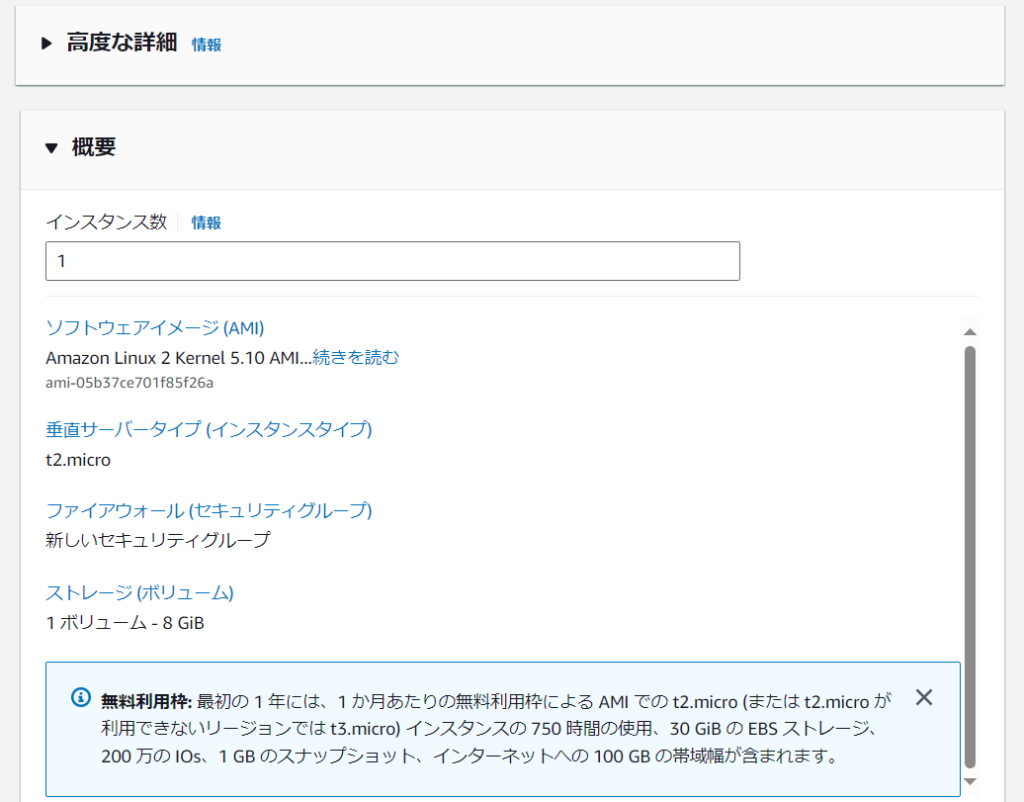

今回のオンプレミス想定VPCへのEC2作成時のインスタンスの設定内容は、講義に従い以下のようにして[インスタンスを起動]ボタンをクリックします。

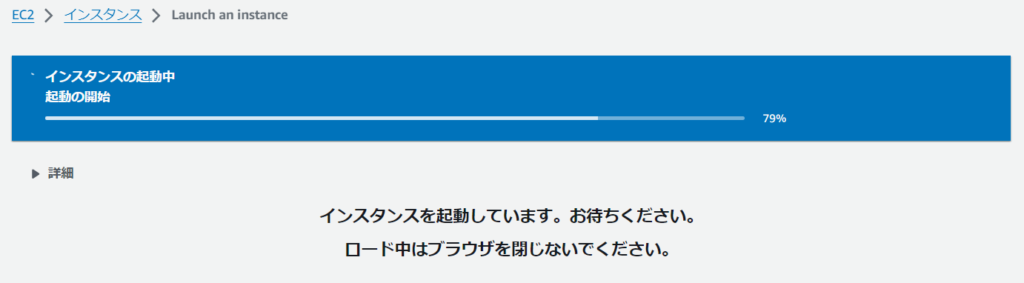

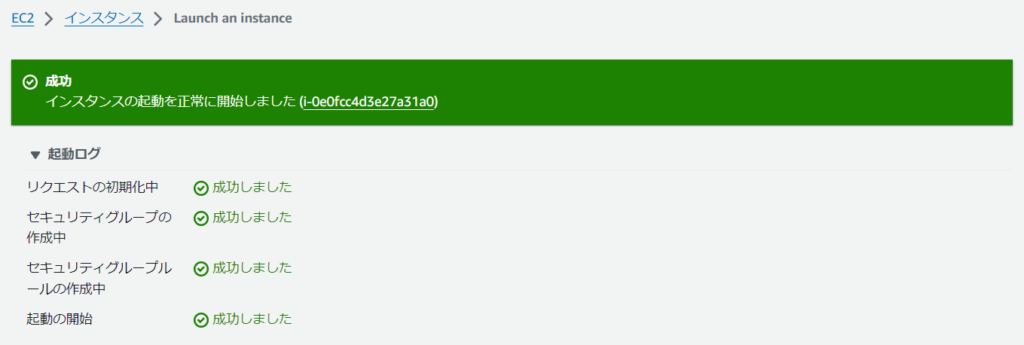

以下のように、インスタンスの作成が走り、正常に起動した旨の表示がされました。

以下の通り、こちらの画面でもインスタンスが正常に起動していることが確認できました。

では、メインVPCのCloud9から、オンプレミス想定のVPCにいるEC2インスタンスへの疎通確認を取ってみます。

Cloud9を開きます。

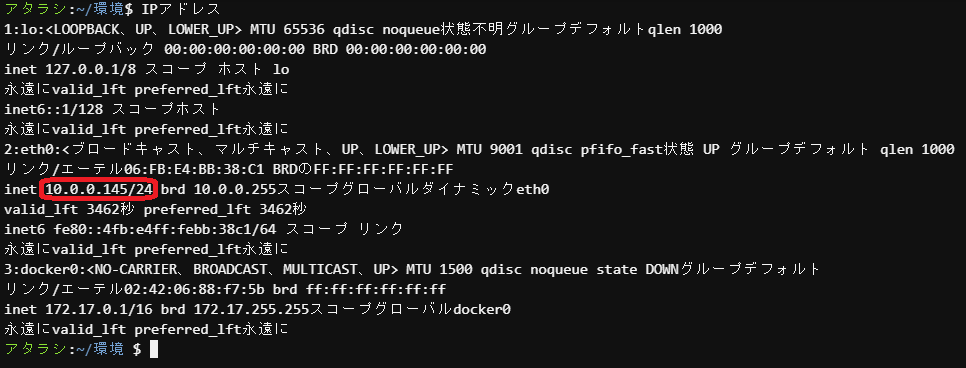

ip addrのコマンドを入力します

以下の内容より、IPアドレスは10.0.0.145となっていることが確認できます。

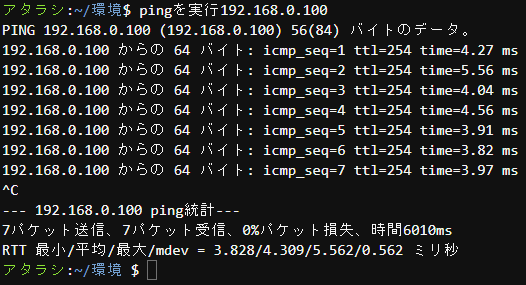

オンプレミス想定のVPCにいるEC2インスタンスへPINGを実行してみます。

ping 192.168.0.100のコマンドを入力してみます。

以下の通り、疎通が取れたことが確認できました。

これで、AWS Site-to-Site VPNが正常に設定できている確認が取れました。

念の為、設定を外して通信が取れなくなることを確認し、再度元通りに戻してあります。

・VPCからデタッチ

・疎通確認でpingが返らない状態を確認

・メインVPCにアタッチし直します。

・一度バーチャルプライベートゲートウェイをデタッチしてしまうと、ルート伝播の設定が外れてしまうので、再アタッチ後にその設定を必ず有効化する必要があります。

・pingにて疎通確認します。

以上で今回のハンズオンは一通り完了となります。

10 本コースのまとめ、リソースの削除

→リソースの削除は、今回の環境でイレギュラーな対応を要する部分のみ図解します。

◎Amazon VPCとオンプレミスのプライベートネットワーク接続のまとめ

1.Amazon VPCとオンプレミスを接続する方法

・Internet VPN接続

・専用線接続(AWS Direct Connect)

2.AWS Site-to-Site VPNで接続する方法

・Virtual Private Gateway接続

・Transit Gateway接続

3.AWS Site-to-Site VPNの設定方法

・Virtual Private Gateway(VGW)の作成とVPCへのアタッチ

・Customer Gateway(CGW)の作成

・サイト間のVPN接続の作成

・Customer Gatewayの設定

・ルートテーブルへの伝搬

◎環境削除手順

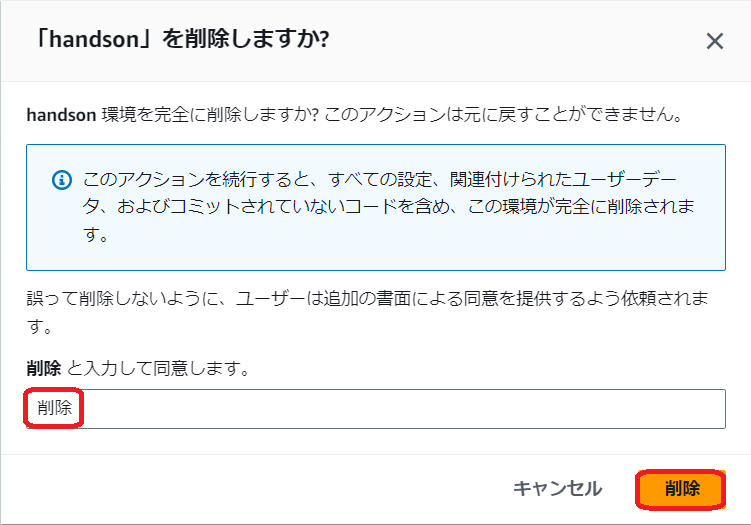

1.Cloud9削除

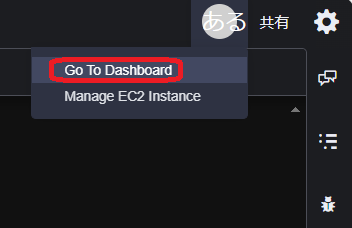

右上からダッシュボードを開きます。

表示される画面にて、自分の環境を選択して[削除]ボタンをクリックします。

以下の画面が表示されますので、「削除」と入力してから[削除]ボタンをクリックします。

しばらくすると以下の通り、削除された旨表示されます。

2.Elastic IP削除(解放)

EC2コンソール左ペインの「Elastic IP」を選択し、関連付け解除をした後に解放してやる必要が有ります。

3.EC2削除

EC2コンソール左ペインの「インスタンス」を選択し、インスタンスの状態からインスタンスを終了します。

4.キーペア削除

EC2コンソール左ペインの「キーペア」を選択し、アクションから削除を選択します。

5.サイト間VPN接続削除

VPCコンソール左ペインの「Site-to-Site VPN接続」を選択し、アクションから削除を選択します。

6.カスタマーゲートウェイ削除

VPCコンソール左ペインの「カスタマーゲートウェイ」を選択し、アクションからカスタマーゲートウェイの削除を選択します。

7.VGW削除

VPCコンソール左ペインの「仮想プライベートゲートウェイ」を選択し、アクションからカスタマーゲートウェイの削除を選択します。

まず、アクションからVPCをデタッチを選択します。

デタッチが完了したら、再度アクションから仮想プライベートゲートウェイを削除を選択します。

8.ピアリング接続削除

VPCコンソール左ペインの「ピアリング接続」を選択し、アクションから「ピアリング接続」を削除を選択します。

9.Subnet削除

VPCコンソール左ペインの「サブネット」を選択し、今回作成したサブネットを全て選択し、アクションから削除を選択します。

10.VPC削除

VPCコンソール左ペインの「お使いのVPC」を選択し、今回作成したサブネットを全て選択し、アクションからVPCの削除を選択します。

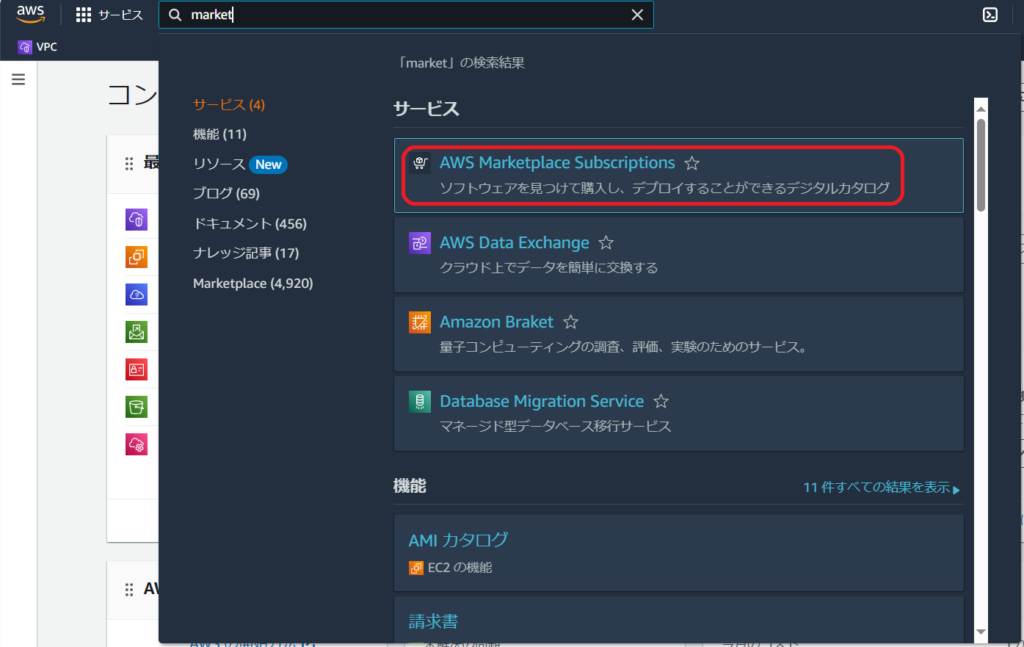

11.3rd Partyソフトウェア(Vyos)のサブスクリプションのキャンセル

サービスメニューから、marketで検索をかけて、以下のサービスを選択します。

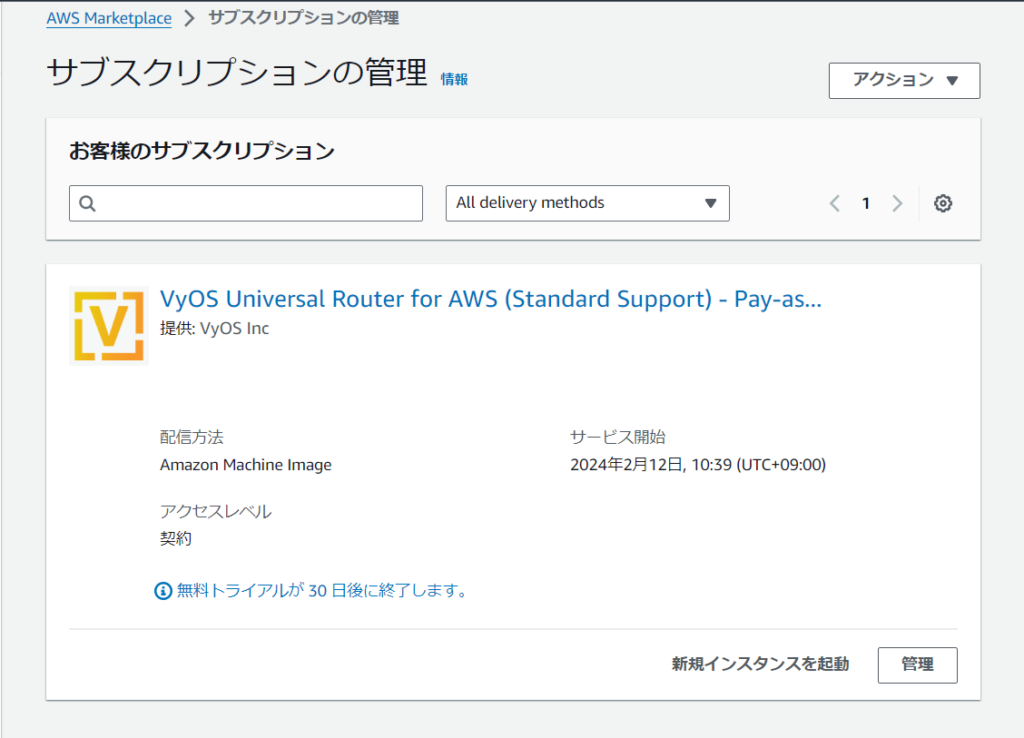

すると、以下の内容のサブスクリプションの管理画面が表示されますので、右下の[管理]ボタンをクリックします。。

遷移する画面の下の方にある以下の箇所の「契約」の項目の右上に有る[アクション]のプルダウンメニューから「サブスクリプションをキャンセル」を選択します。

以下のウインドウが開きますので、必要箇所に「確認」と入力して、[はい、サブスクリプションをキャンセルする]ボタンをクリックします。

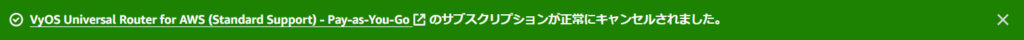

はい!これで…恐怖のサブスクリプションのキャンセルまで正常に完了できました。

以上で、今回のハンズオンで使用したすべてのリソースの削除が完了しましたε-(´∀`*)

◎参考資料

・BlackBelt:Amazon VPC

・Amazon VPCのよくある質問

・Amazon VPNのよくある質問

・AWS VPN料金

終わりに

ようやく…AWSハンズオンのネットワーク編#2のハンズオン学習を無事終わらせる事ができました。

ハンズオンの最中に、アマゾンがIPv4のパブリックIPの有料化となったり、今回のハンズオンでも高額なサブスクリプションを1ヶ月以内の無料枠での期間中に解約するとはいえ…一旦契約手続きをする必要が有りましたので、かなり恐怖のハンズオンでした。

無事終える事ができて何よりです。

ちなみに、今回のハンズオンでの恐怖の請求額が判明しましたが…料金がかかる部分の作業はさっさと終わらせてシビアに停止しましたので、以下の通りでした(*’▽’)

長らくのお付き合いを有難うございましたm(_ _)m

コメント