介護要因系アラフィフ未経験転職者2年生の…「いとあたらし」です。

当初は慣れない操作等に苦労しましたが、周りの方には面倒見のいい方が多く、いろいろな経験を積むことができ、かなり慣れる事ができました。

業務中の空き時間には自己学習も可能な環境ですので、パソコンの操作や、処理の待ち時間が苦にならない人には、非常にいい職場だと思います。

はじめに

前回のIAMハンズオンに記載した通り、ハンズオンの内容は、最初から最後までスルーすることなく全て網羅してゆく方向でやってみます。

…ということで、今回はセキュリティ編をやってみました。

サーバーを立てる以上は、こうした地道な設定等を実施して、常にセキュリティを意識した環境構築を念頭にしてやっていこうと思います。

今回はハンズオン編です。

ただし、前回までに、以下のリンク先の概要編とハンズオン編①、②を作成していますので、まだ見ていない方はこちら↓から見てゆく事をお勧めします。

尚、余談ですが…少し前にAWSから以下のようなメールが届きました。(^^♪

おおっ!これわぁっ!…当初は…フィッシングメールも疑ってしまったのですが、フィッシングメールでは無さそう。

しかも…300$分も無料でAWSが使える権利が得られるとは、めっちゃ美味しい😋

てな訳で、速攻で申請してみたところ…以下の結果でした(;’∀’)

残念ながら…300$はゲットできなかったようです( ;∀;)

気を取り直して…今回は、ハンズオン編③をやってみました

やってみました

[AWS Hands-on for Beginners – Security #1]

~AWSアカウント作成後すぐやるセキュリティ対策

05 請求データの確認とアラート

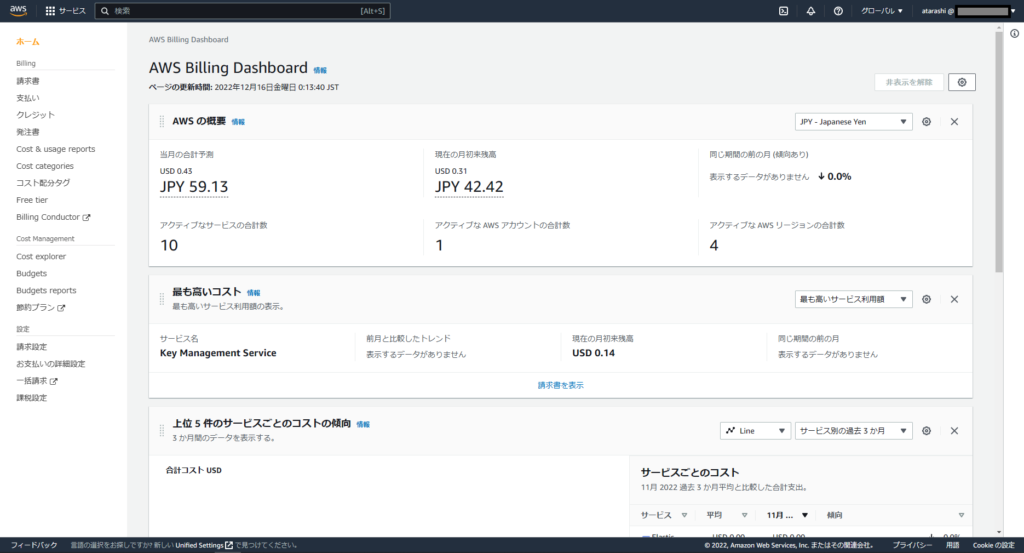

では、数日経過しましたので、先日設定した請求データに関して、現時点での確認をしてゆきます。

・Billing

まず、コンソール画面のサービス検索より、「billing」を検索して開きます。

私の場合は、現時点の請求額は以下のようになっていました。

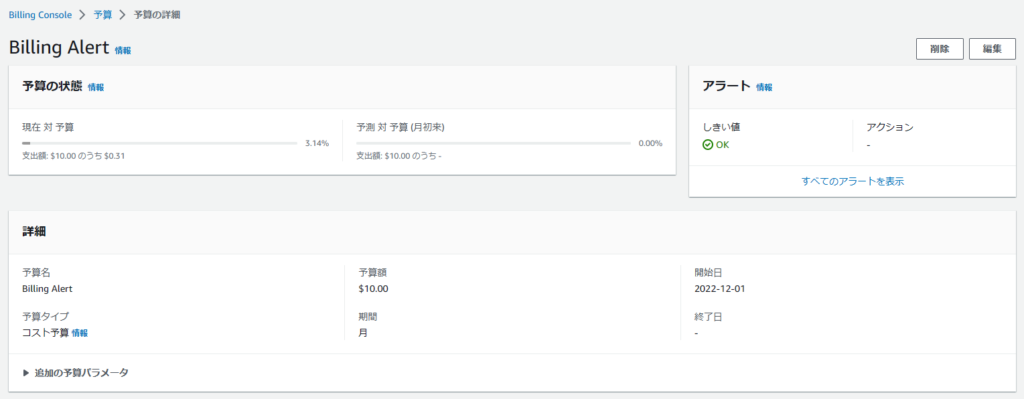

1.Budgets

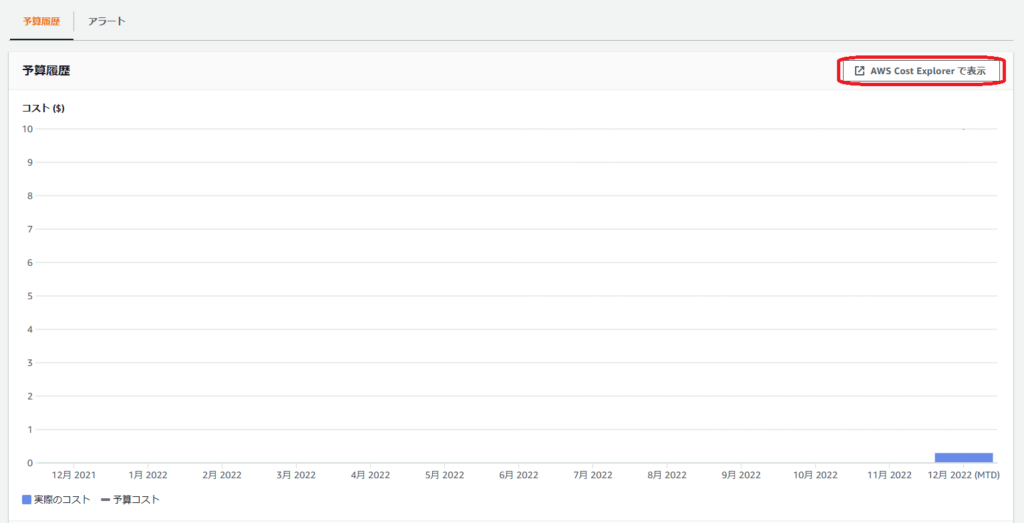

次に、左ペインより、「Budgets」を選択してみます。

以下のように…私の場合は、予算の3.14%という内容が表示されていました。

続いて、名前部分の、「Billing Alert」のリンクをクリックします。

すると、以下の内容の画面が表示されます。

まだ、講義用の別アカウントのように、アラートが発生する段階では有りません。

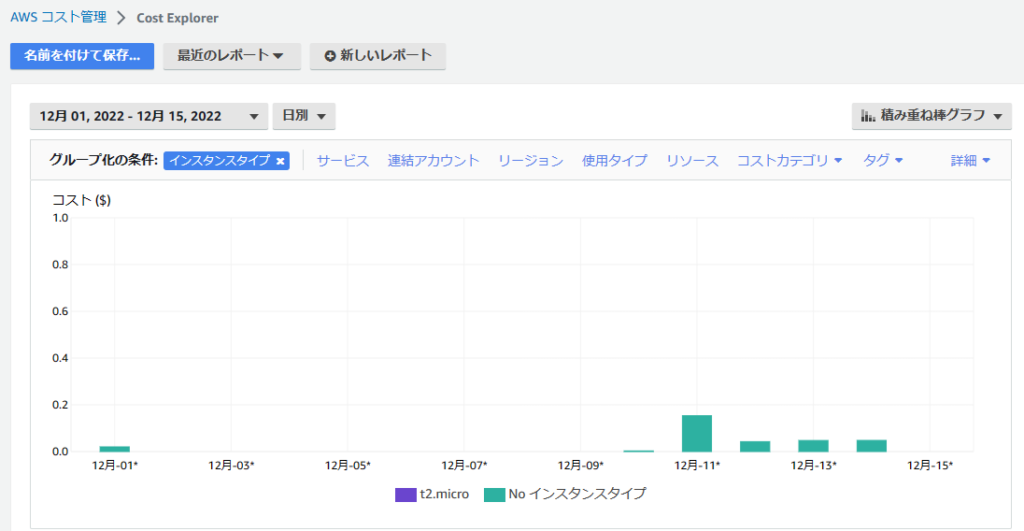

2.Cost Explorer

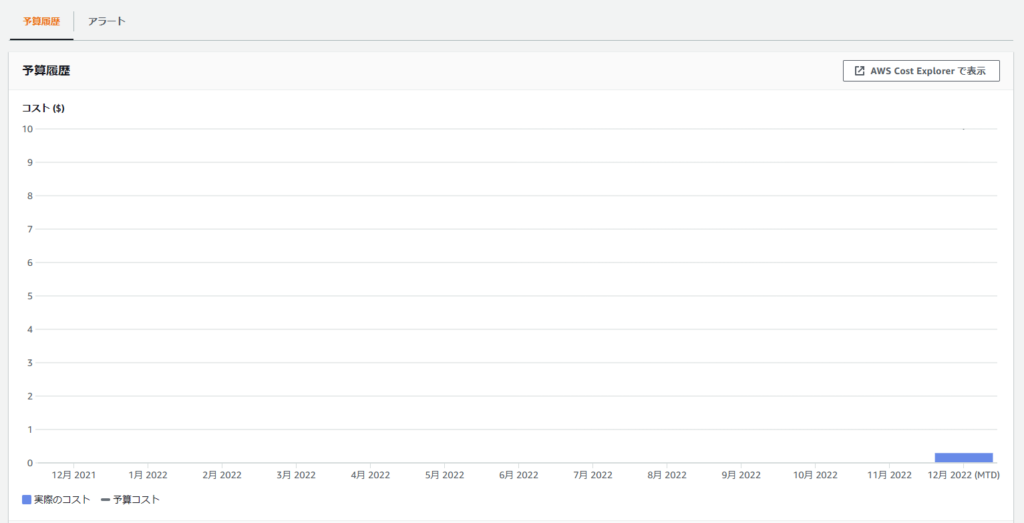

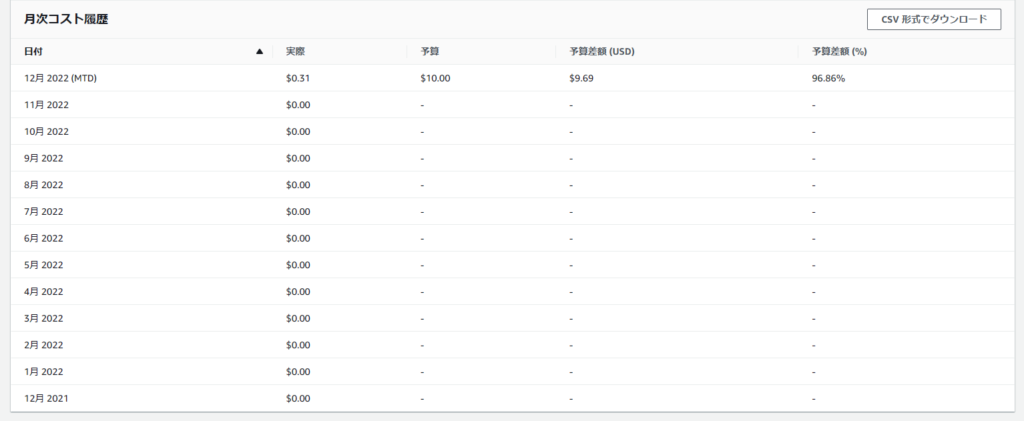

では、講義に従い、Cost Explorerで詳細内容を確認してみたいと思いますので、以下の画面の[AWS Cost Explorerで表示]ボタンをクリックします。

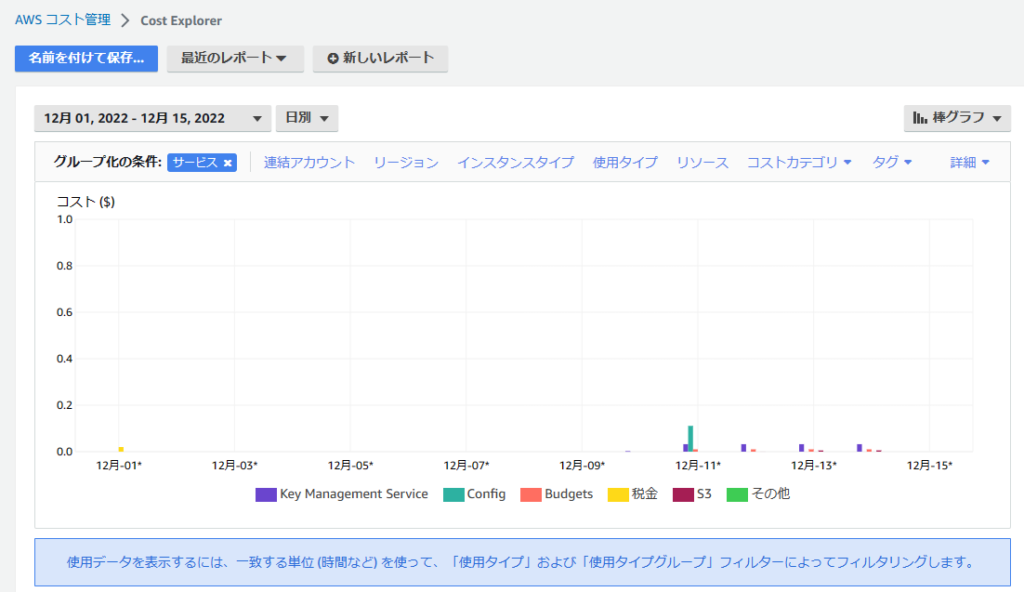

以下のような画面が表示され、わずかながら、今月(12月)のコストが発生している状態を確認できました。

では、左ペインの「Cost Explorer」をクリックしてみましょう。

さすがに、先月までの過去6ヵ月だと、まだ優良部分のアカウント利用が無いため綺麗な状態です。

上記表示だと、過去6ヵ月で、先月末までの表示ですので、今月~今日までの表示に切り替えてみます。

すると…以下のような詳細画面が表示されました。

次に、月別表示を日別表示に切り替えてみます。

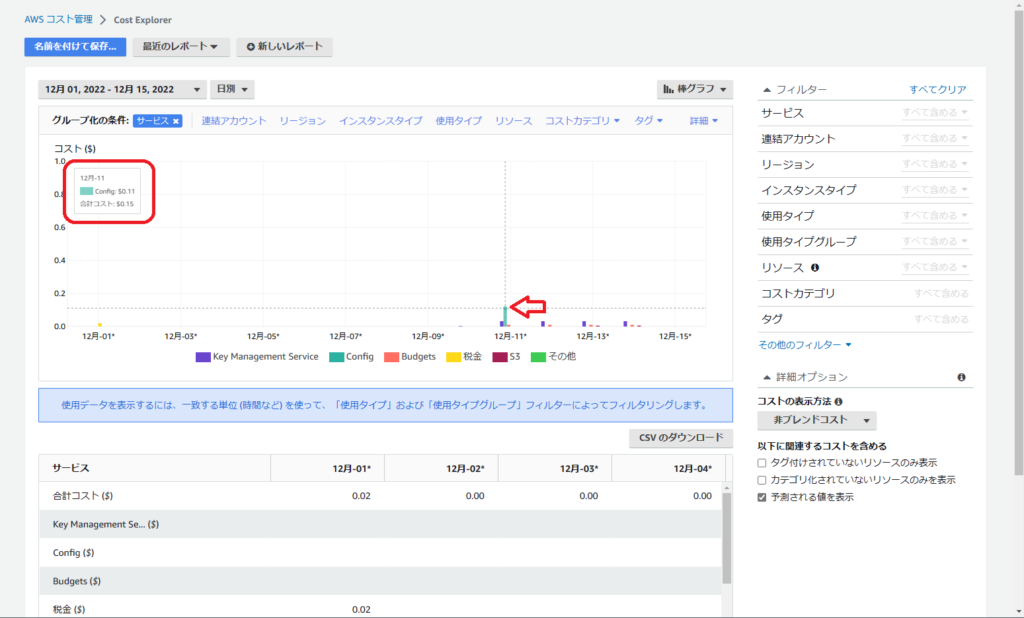

更に、一番費用を要している箇所にマウスポインタを合わせると、以下のように、具体的内容が表示されます。

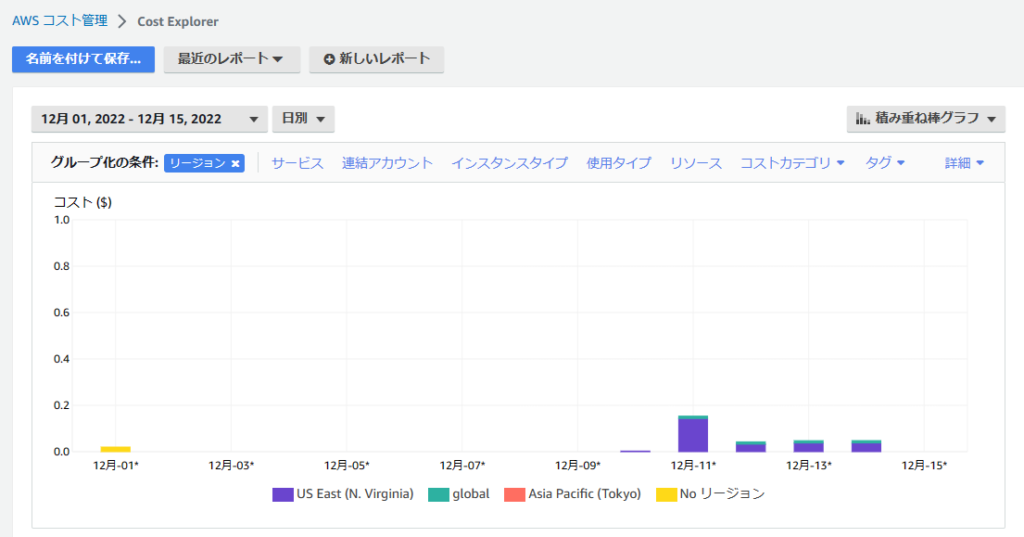

次に、上記画面よりリージョンを選択すると、私の場合は以下の通りでした。

次に、講義の通りインスタンスタイプを選択すると、以下のようになりました。

他にも、いろいろな条件選択で、コスト発生状況の確認が可能となっています。

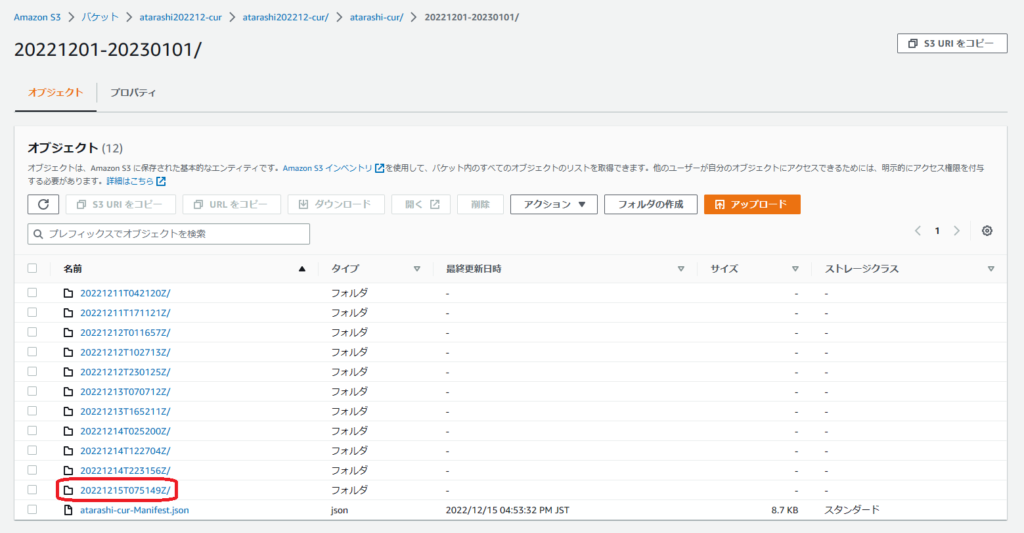

3. Cost & Usage Reports

次に、左ペインより、「Cost & Usage Reports」をクリックしてみましょう。

このような画面に遷移しますので、S3バケット部分のリンクをクリックします。

すると、以下のような画面となりますので階層をたどってみましょう。

私の場合の途中では、こんな画面となり、更に直近データより階層をたどります。

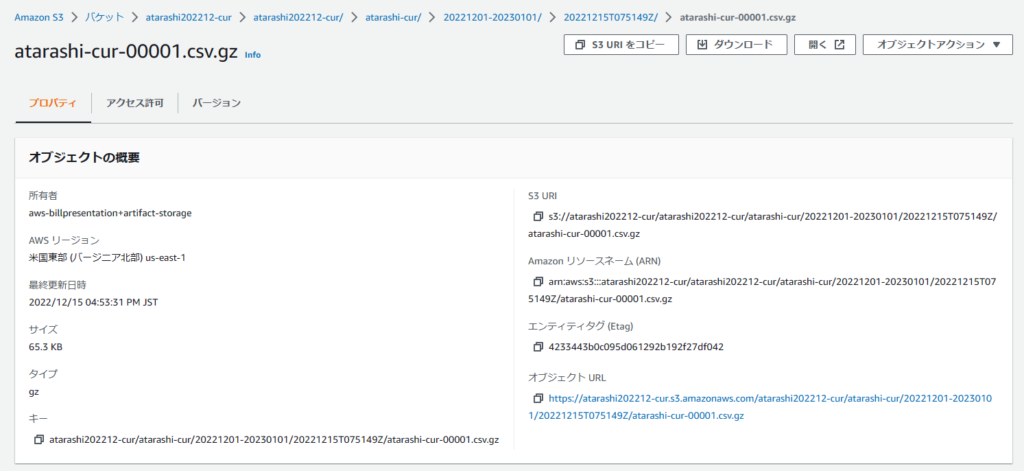

以下のような画面となりますので、更にリンクを進みます。

以下のような画面が表示されて、オブジェクトの概要等を確認できます。

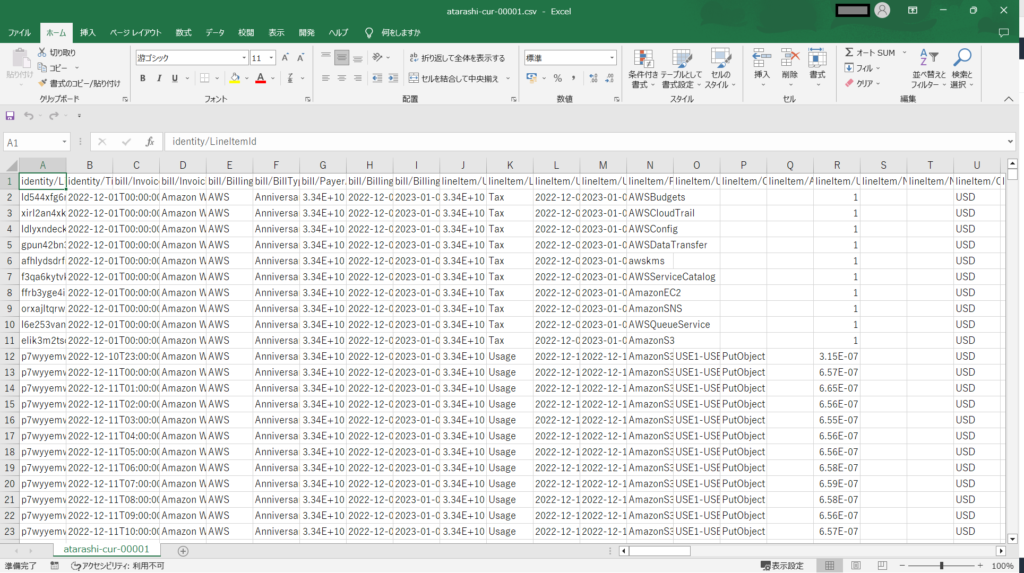

ちなみに、上記のgz圧縮されたファイルを解凍してエクセルで開くと以下のような内容が表示されました。

わざわざ、gz圧縮されてデータが保存されるというのは、S3料金を予め抑えてゆく状態の設定に予めされているって事なのですね。

→このCSVは、調査や分析をしたり、傾向を把握したりするのに有効となるとのことでした。

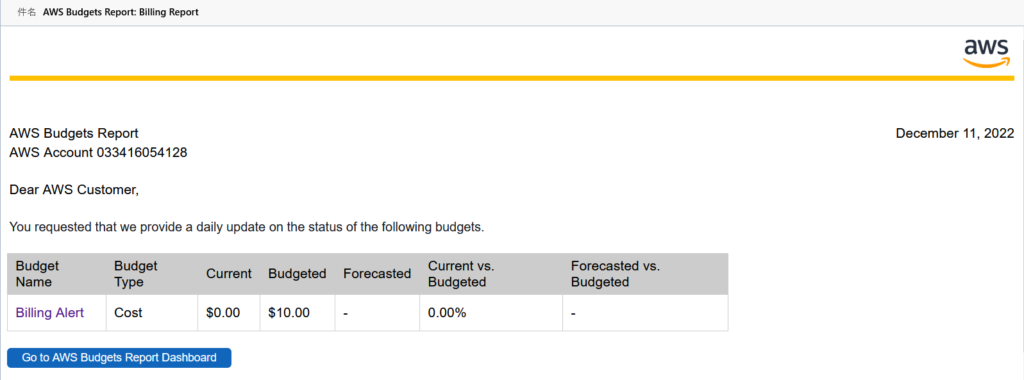

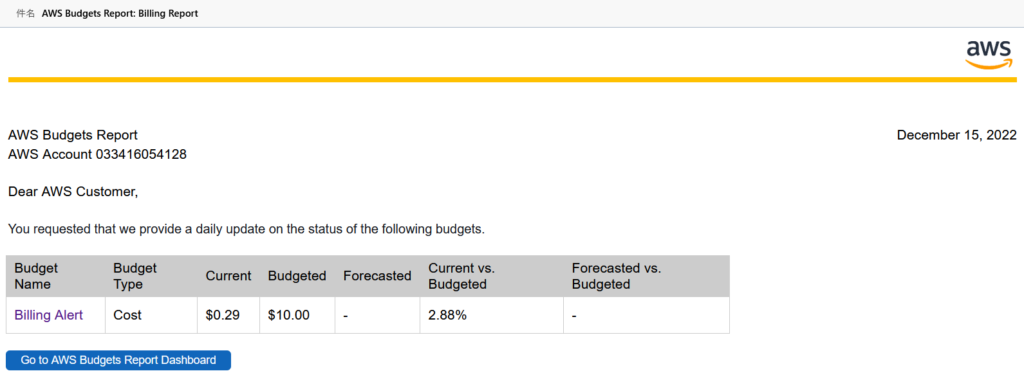

※設定したBuggets Reportsに関しては以下のようなメールが実際に届きました。

それぞれを比較することにより、日々のコストの増加が確認できるようになっています。

→設定後初回

→ブログ作成当日時点

06 操作履歴とリソース変更履歴の記録

前回は、請求データに関するハンズオンでした。

今回は、ログとモニタリングに関するハンズオンの確認部分となります。

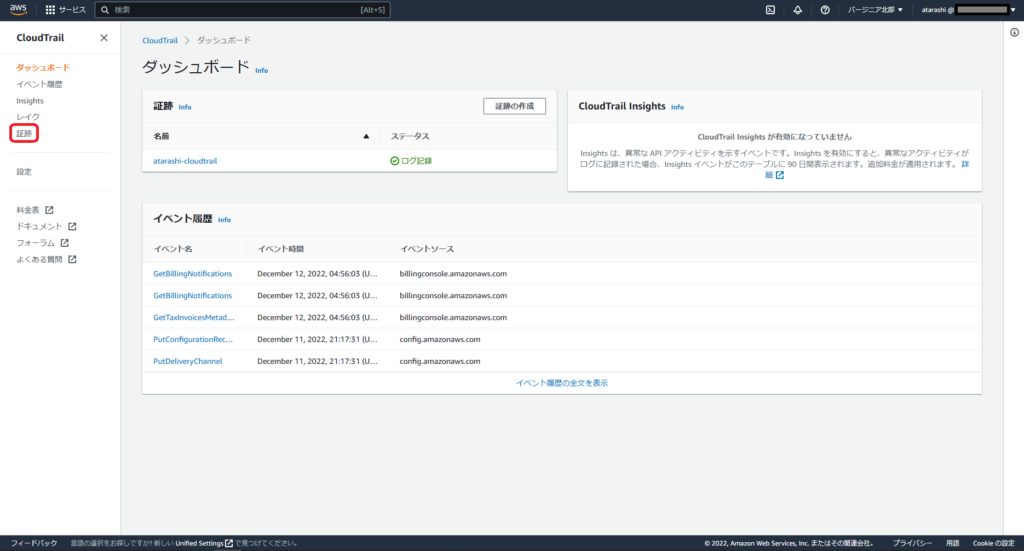

1.AWS CloudTrail(行動履歴をログに記録)の証跡の保存

まず、保存した証跡の内容を見てゆきます。

コンソール画面より、「CloudTrail」を検索して開きます。

以下の画面となりますので、左ペインの「証跡」をクリックします。

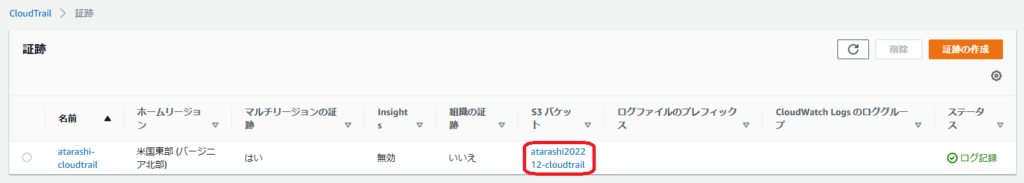

次に、以下の画面が開きますので、S3バケットのリンクをクリックします。

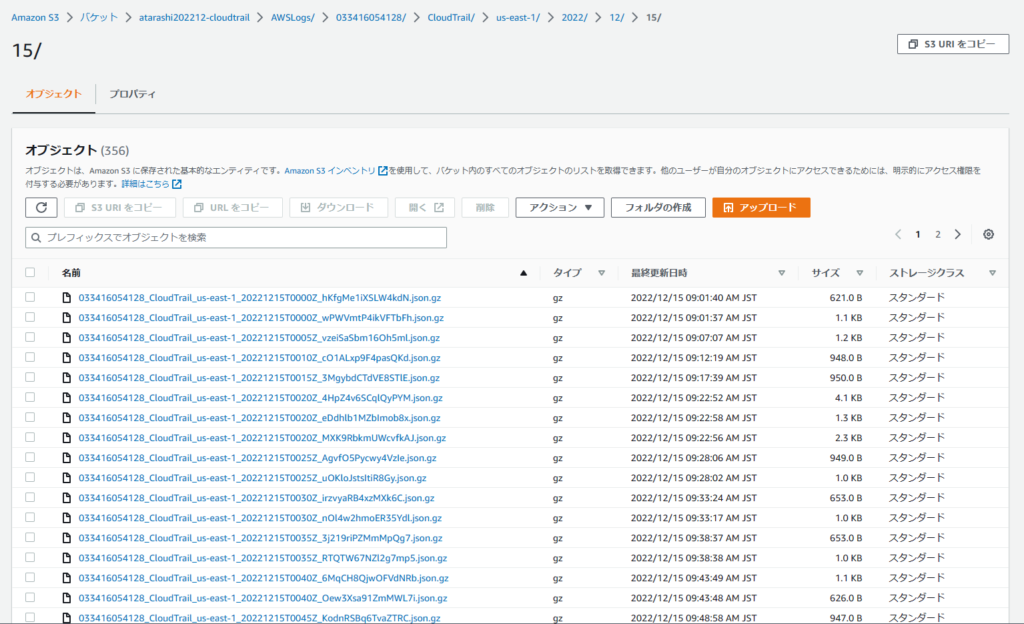

その後、階層をたどってゆきます。(今回は、現時点で最新のデータを見てみます。)

こんな感じでオブジェクトの一覧が表示されます。

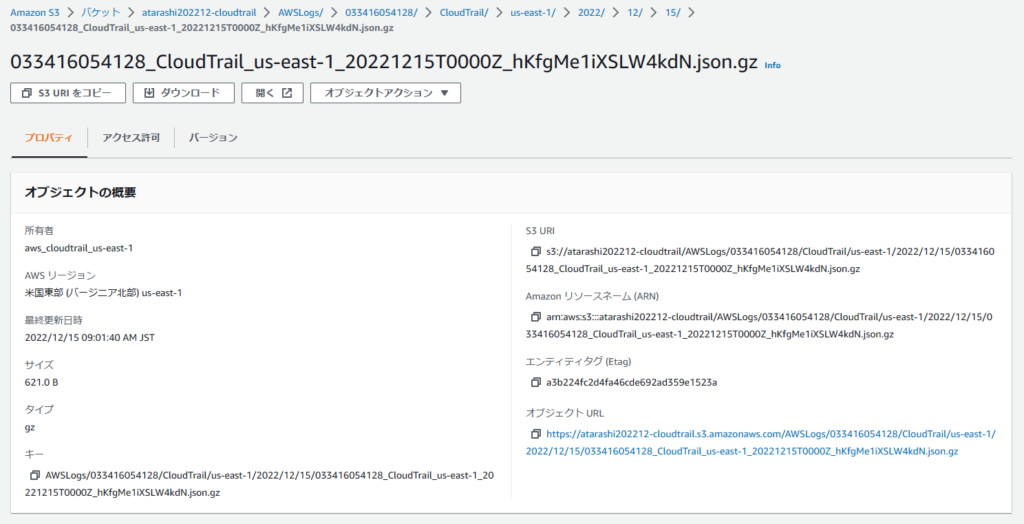

そのうち、一番上のデータのリンクをクリックして詳細を見てみましょう。

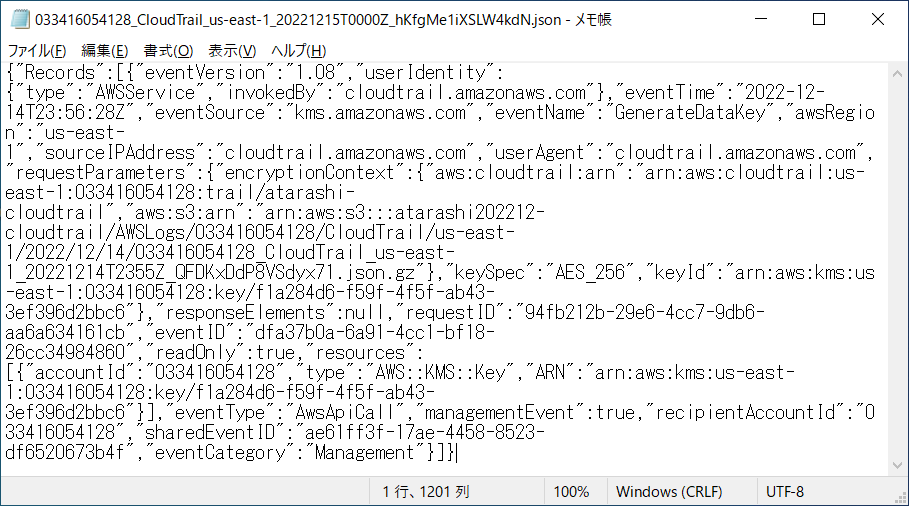

ダウンロードしたgz圧縮されたJSONデータを試しに回答して、メモ帳で開くと以下のように表示されました。

※CloudTrail>イベント履歴より検索した際に表示される「イベントレコード」に表示されるJSONと同じものがどんどん蓄積されていったものとのことでした。

2.AWS Config(リソースの変更履歴や構成情報の管理と監視)の有効化

コンソール画面より、「Config」を検索して開きます。

ダッシュボードが開きますので、今回はその中の「S3 Bucket」の部分を見てゆきます。

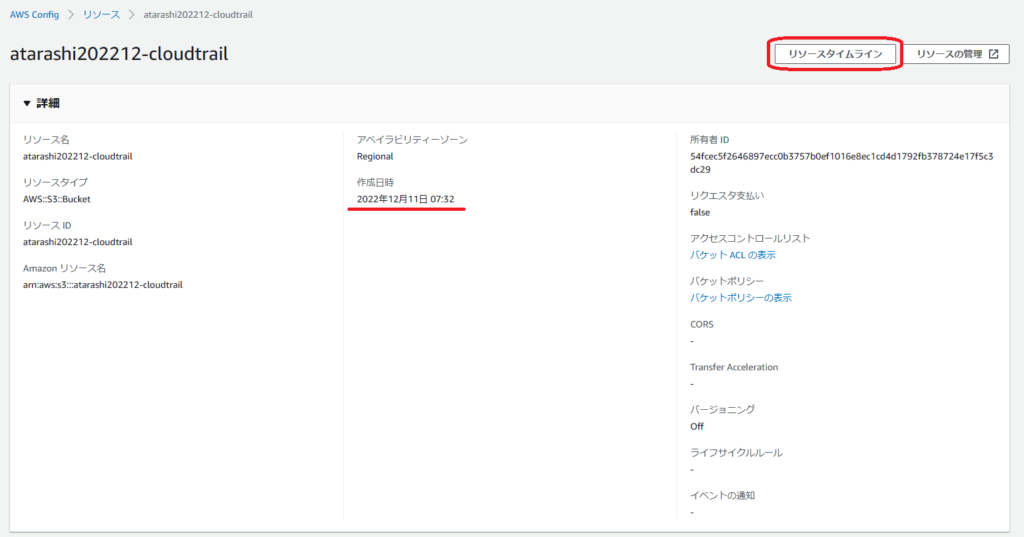

これまでに作成したS3バケットの一覧が、以下のように表示されますので、今回はCloudTrailの講義で作成したS3バケットの中身を見てゆきます。

表示された画面から、作成日時が確認できます。

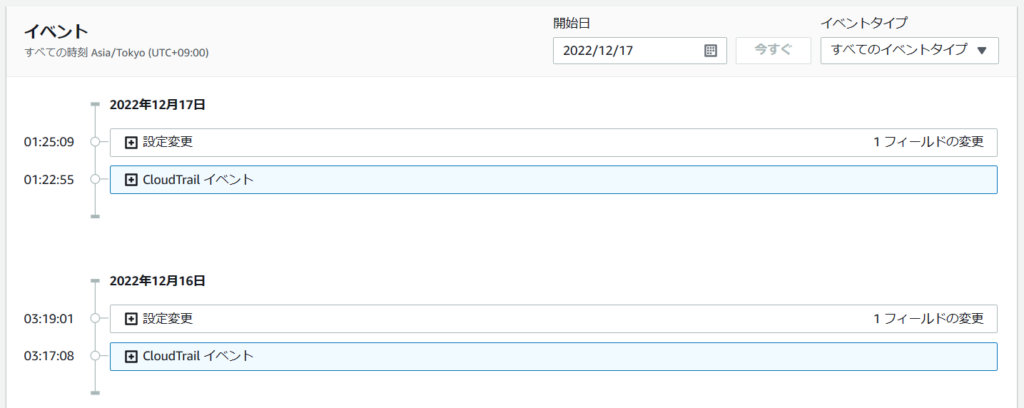

[リソースタイムライン]ボタンを押して見てゆきます。

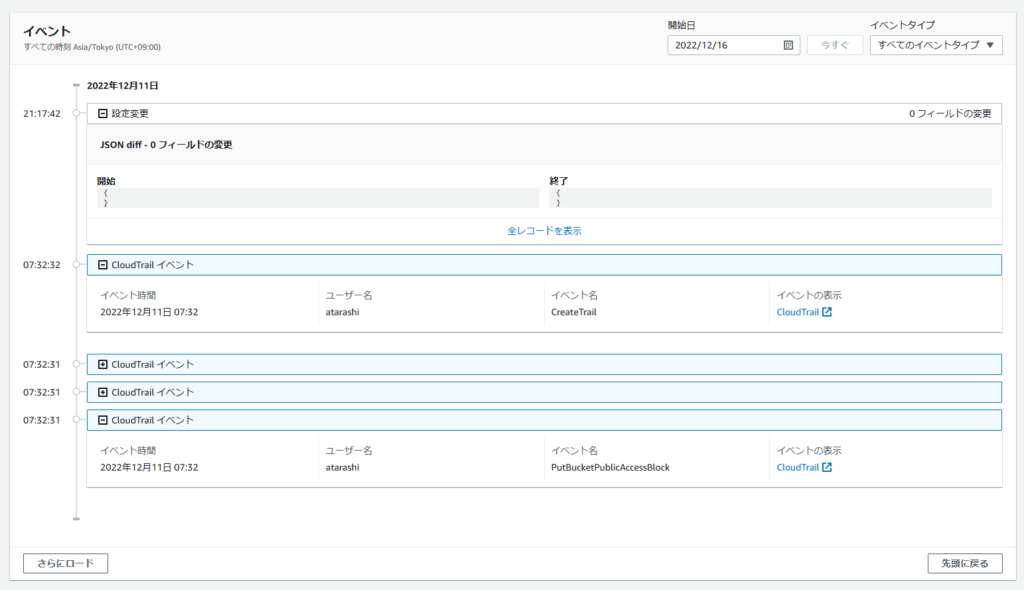

以下のような画面が表示されます。

詳細なタイムラインは、イベント表示内に有る[+]をクリックすると閲覧できます。

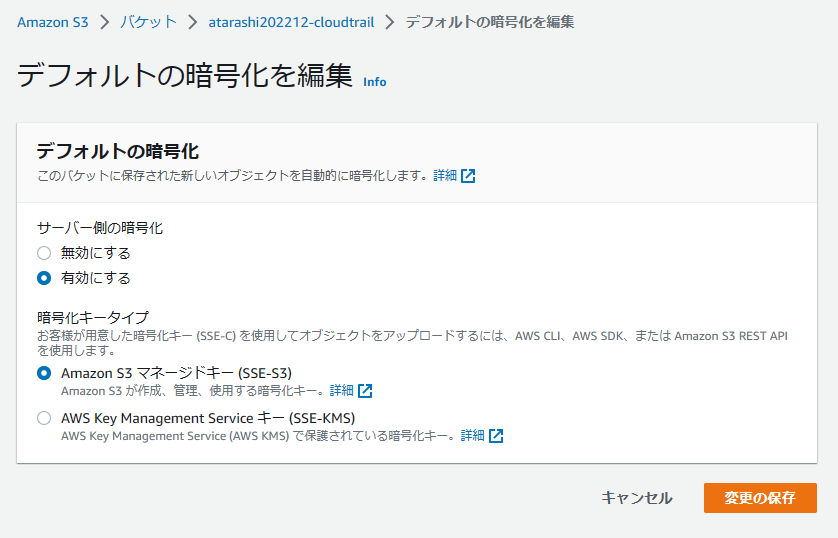

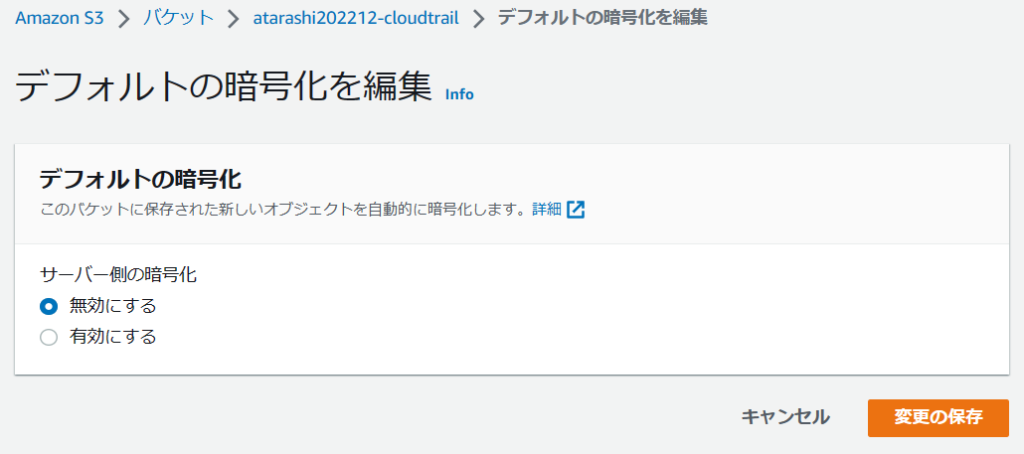

ちなみに、講義内で説明の有った、S3バケットのプロパティからの暗号化設定画面の遷移は、無事以下の通り、確認できました。

講義では、やらないものの、是非実際に、暗号化をかけてみて、どのような挙動になるか試してみて下さい…とのことでしたので、やってみます(*‘ω‘ *)

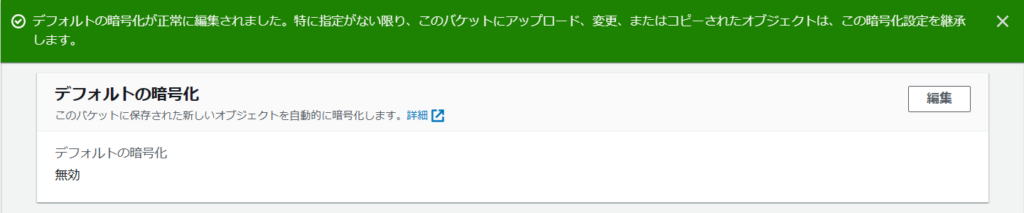

[変更の保存]ボタンをクリックすると…以下の通り、無事暗号化が「有効」となりました。

ここで、[リソースタイムライン]を参照してみましたが…すぐには反映されないようです。

また、ここから1日置いて、様子を見てみる事にしましょう。

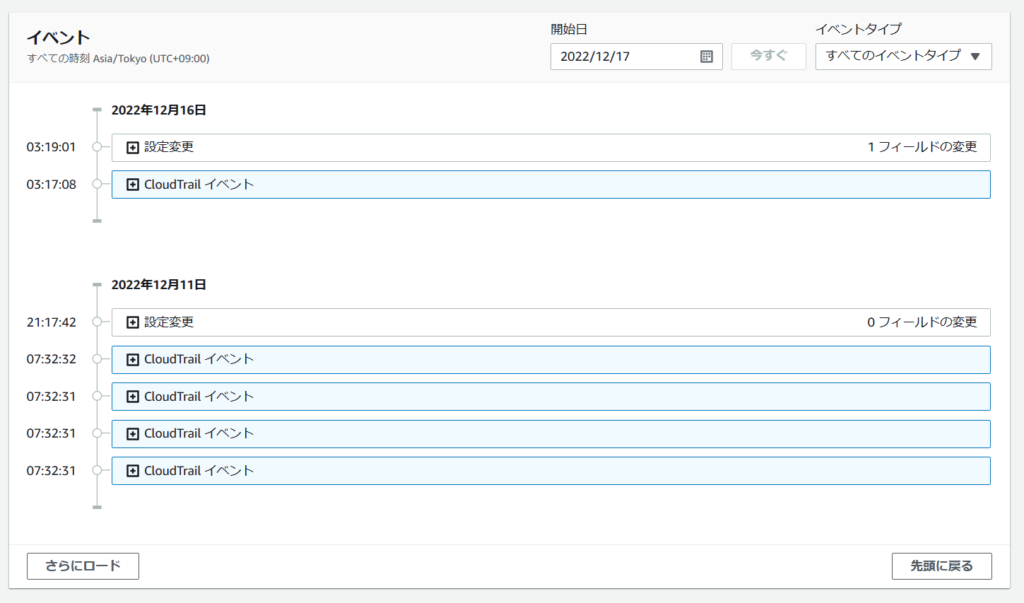

翌日、見てみると…以下のように表示されました。

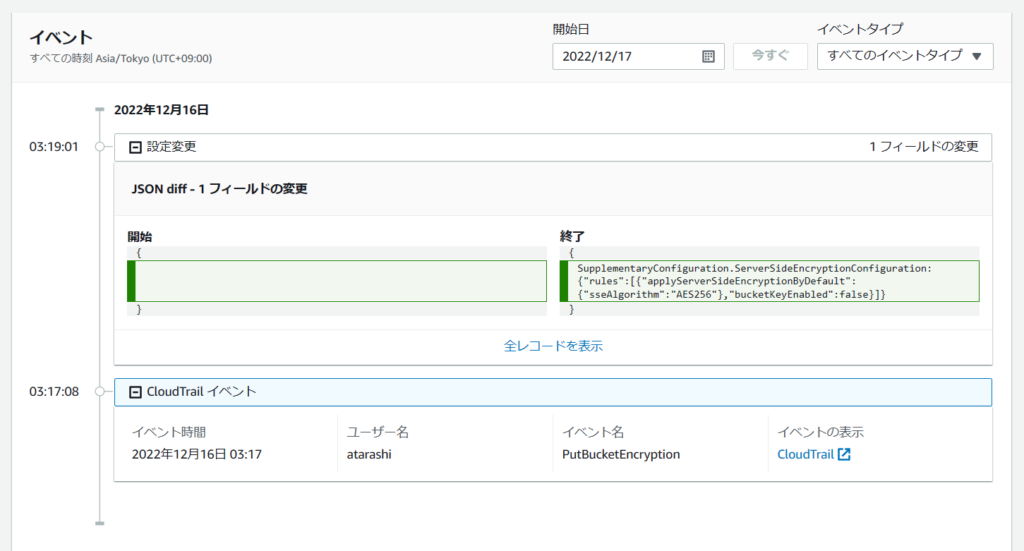

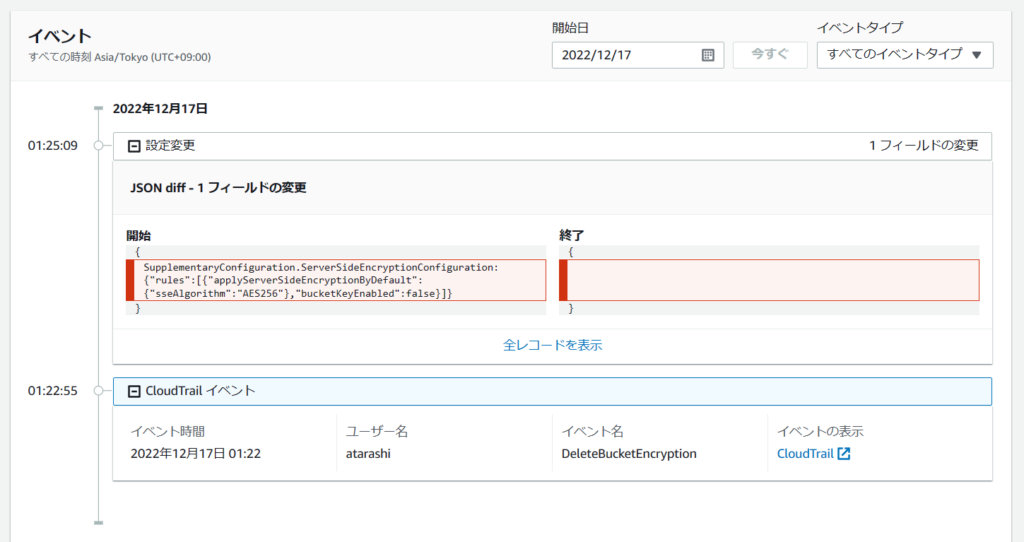

詳細を見てみると…以下の内容でした。

今日は、こちらの画面から、暗号化を無効にします。

以下の場面で無効となった事が確認できました。

では、この状態から、暗号化を解除して、更にまた1日置いて見てみましょう(^^♪

翌日見てみると…以下のように、ちゃんと反映されていることが確認できました。

一応、詳細も表示してみましょう。

なるほど!こういった感じでの表示がされるのですね。

終わりに

しっかし…冒頭の300ドルの無料クレジット申請が適用されなかったのは残念_orz

今回も、波乱なくスムーズに講義を進めていけた気がします。

ただ、講義の画面遷移に対して、相変わらずですが…私自身で処理してみた画面遷移では、かなり違ってます。

進化してゆく過程で、コンソールからどんどん変化してゆくことは、仕方ないことなのですね。

それにしても、更新スピードは速すぎる( ゚Д゚)

今回は、設定が完了した後での、少し日を置いた上で、データの蓄積をした確認部分のみの範囲をやってみました。

引き続き、次の回では、脅威検知やベストプラクティスの確認の部分をハンズオン編でやってみます。

更なる新たな波乱が起こらず、今回のように平穏に完了できる事を祈るばかりです。

長らくのお付き合いを有難うございましたm(_ _)m

コメント